Consapevolezza del phishing: come avviene e come prevenirlo

Perché i criminali usano un attacco di phishing?

Qual è la più grande vulnerabilità di sicurezza in un'organizzazione?

Persone!

Ogni volta che vogliono infettare un computer o ottenere l'accesso a file importanti informazioni come numeri di account, password o numeri PIN, tutto ciò che devono fare è chiedere.

Phishing gli attacchi sono all'ordine del giorno perché sono:

- Facile da fare – Un bambino di 6 anni potrebbe eseguire un attacco di phishing.

- Scalabile – Si va dagli attacchi di spear-phishing che colpiscono una persona agli attacchi a un'intera organizzazione.

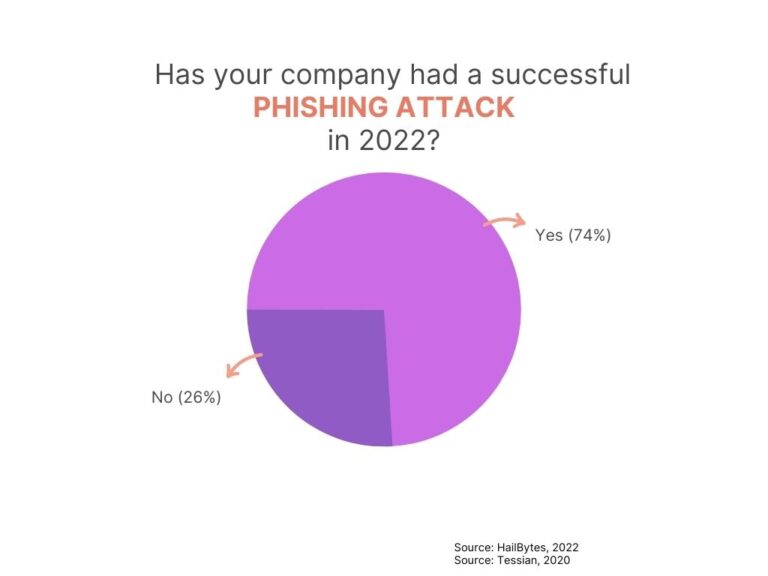

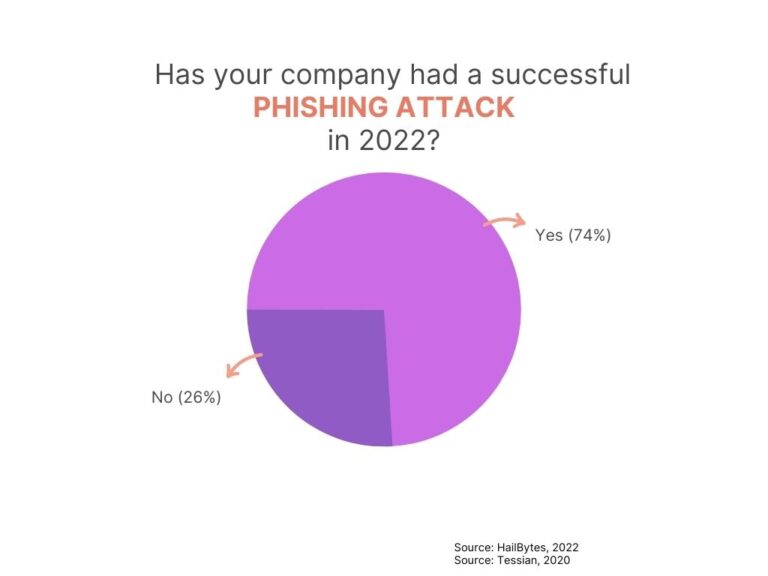

- Molto efficace - 74% di organizzazioni hanno subito un attacco di phishing riuscito.

- Credenziali dell'account Gmail – $80

- spillo della carta di credito – $20

- Credenziali bancarie online per conti con almeno $ 100 in loro - $40

- Conti bancari con almeno $ 2,000 - $120

Probabilmente stai pensando: "Wow, i miei conti stanno andando per il dollaro più basso!"

E questo è vero.

Esistono altri tipi di account che hanno un prezzo molto più alto perché sono più facili da mantenere anonimi i trasferimenti di denaro.

Gli account che detengono criptovalute sono il jackpot per i truffatori di phishing.

Le tariffe correnti per gli account crittografici sono:

- Coinbase- $610

- Blockchain.it – $310

- Binance - $410

Esistono anche altri motivi non finanziari per gli attacchi di phishing.

Gli attacchi di phishing possono essere utilizzati dagli stati-nazione per hackerare altri paesi ed estrarre i loro dati.

Gli attacchi possono essere finalizzati a vendette personali o persino a distruggere la reputazione di aziende o nemici politici.

Le ragioni degli attacchi di phishing sono infinite...

Come inizia un attacco di phishing?

Un attacco di phishing di solito inizia con il criminale che esce subito e ti invia un messaggio.

Potrebbero darti una telefonata, un'e-mail, un messaggio istantaneo o un SMS.

Potrebbero affermare di essere qualcuno che lavora per una banca, un'altra società con cui fai affari, un'agenzia governativa o persino fingere di essere qualcuno nella tua stessa organizzazione.

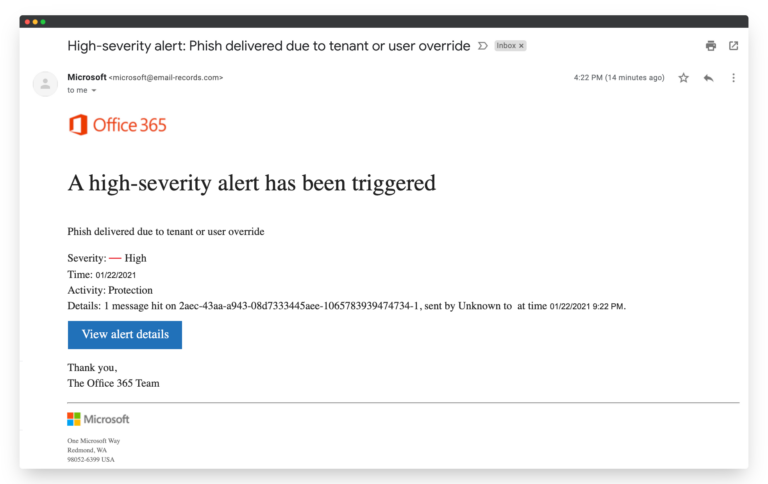

Un'e-mail di phishing potrebbe richiedere di fare clic su un collegamento o di scaricare ed eseguire un file.

Potresti pensare che sia un messaggio legittimo, fai clic sul collegamento all'interno del loro messaggio e accedi a quello che sembra essere il sito Web dell'organizzazione di cui ti fidi.

A questo punto la truffa di phishing è completa.

Hai consegnato le tue informazioni private all'aggressore.

Come prevenire un attacco di phishing

La strategia principale per evitare gli attacchi di phishing è formare i dipendenti e creare consapevolezza organizzativa.

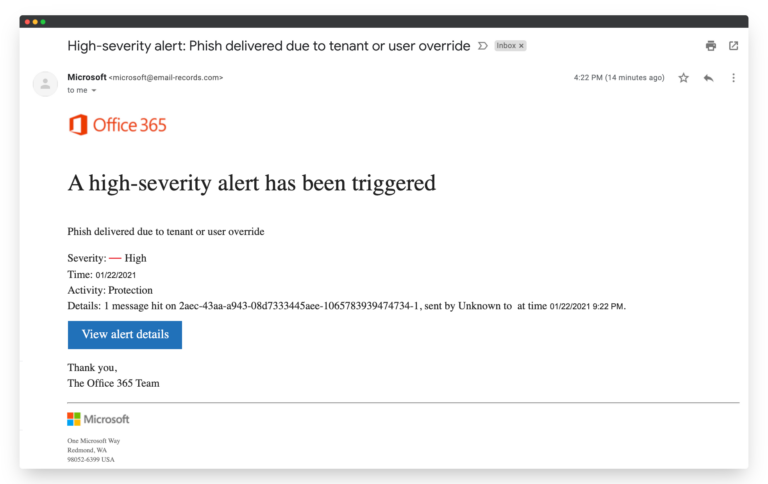

Molti attacchi di phishing sembrano e-mail legittime e possono passare attraverso un filtro antispam o filtri di sicurezza simili.

A prima vista, il messaggio o il sito Web potrebbero sembrare reali utilizzando un layout di logo noto, ecc.

Fortunatamente, rilevare gli attacchi di phishing non è così difficile.

La prima cosa da controllare è l'indirizzo del mittente.

Se l'indirizzo del mittente è una variante del dominio di un sito web a cui potresti essere abituato, ti consigliamo di procedere con cautela e di non fare clic su nulla nel corpo dell'email.

Puoi anche guardare l'indirizzo del sito web a cui sei reindirizzato se ci sono collegamenti.

Per sicurezza, dovresti digitare l'indirizzo dell'organizzazione che desideri visitare nel browser o utilizzare i preferiti del browser.

Fai attenzione ai link che al passaggio del mouse mostrano un dominio che non è lo stesso dell'azienda che invia l'e-mail.

Leggi attentamente il contenuto del messaggio e sii scettico nei confronti di tutti i messaggi che ti chiedono di inviare i tuoi dati privati o verificare informazioni, compilare moduli o scaricare ed eseguire file.

Inoltre, non lasciarti ingannare dal contenuto del messaggio.

Gli aggressori spesso cercano di spaventarti per farti cliccare su un link o ricompensarti per ottenere i tuoi dati personali.

Durante una pandemia o un'emergenza nazionale, i truffatori di phishing approfitteranno delle paure delle persone e utilizzeranno il contenuto della riga dell'oggetto o del corpo del messaggio per spaventarti e spingerti ad agire e fare clic su un collegamento.

Inoltre, controlla se ci sono errori ortografici o grammaticali nel messaggio di posta elettronica o nel sito web.

Un'altra cosa da tenere a mente è che le aziende più fidate di solito non ti chiedono di inviare dati sensibili via web o posta.

Ecco perché non dovresti mai fare clic su collegamenti sospetti o fornire alcun tipo di dato sensibile.

Cosa devo fare se ricevo un'e-mail di phishing?

Se ricevi un messaggio che sembra un attacco di phishing, hai tre opzioni.

- Cancellalo.

- Verificare il contenuto del messaggio contattando l'organizzazione attraverso il suo tradizionale canale di comunicazione.

- Puoi inoltrare il messaggio al tuo dipartimento di sicurezza IT per ulteriori analisi.

La tua azienda dovrebbe già esaminare e filtrare la maggior parte delle e-mail sospette, ma chiunque può diventare una vittima.

Sfortunatamente, le truffe di phishing sono una minaccia crescente su Internet e i malintenzionati sviluppano sempre nuove tattiche per raggiungere la tua casella di posta.

Tieni presente che alla fine sei l'ultimo e più importante livello di difesa contro i tentativi di phishing.

Come fermare un attacco di phishing prima che accada

Poiché gli attacchi di phishing si basano sull'errore umano per essere efficaci, l'opzione migliore è formare le persone della tua azienda su come evitare di abboccare.

Questo non significa che devi tenere una grande riunione o un seminario su come evitare un attacco di phishing.

Ci sono modi migliori per trovare falle nella tua sicurezza e migliorare la tua risposta umana al phishing.

2 passaggi che puoi adottare per prevenire una truffa di phishing

A simulatore di phishing è un software che ti consente di simulare un attacco di phishing su tutti i membri della tua organizzazione.

I simulatori di phishing in genere vengono forniti con modelli per mascherare l'e-mail come un fornitore affidabile o imitare i formati di posta elettronica interni.

I simulatori di phishing non si limitano a creare l'e-mail, ma aiutano a configurare il sito Web fasullo in cui i destinatari finiranno per inserire le proprie credenziali se non superano il test.

Piuttosto che rimproverarli per essere caduti in una trappola, il modo migliore per gestire la situazione è fornire informazioni su come valutare le e-mail di phishing in futuro.

Se qualcuno fallisce un test di phishing, è meglio inviargli semplicemente un elenco di suggerimenti su come individuare le e-mail di phishing.

Puoi persino utilizzare questo articolo come riferimento per i tuoi dipendenti.

Un altro grande vantaggio dell'utilizzo di un buon simulatore di phishing è che puoi misurare la minaccia umana nella tua organizzazione, che è spesso difficile da prevedere.

Può essere necessario fino a un anno e mezzo per addestrare i dipendenti a un livello di mitigazione sicuro.

È importante scegliere la giusta infrastruttura di simulazione di phishing per le tue esigenze.

Se stai eseguendo simulazioni di phishing in un'azienda, il tuo compito sarà più semplice

Se sei un MSP o MSSP, potresti dover eseguire test di phishing su più aziende e sedi.

Optare per una soluzione basata su cloud sarebbe l'opzione migliore per gli utenti che eseguono più campagne.

In Hailbytes, abbiamo configurato GoPish, uno dei framework di phishing open source più popolari come un istanza di facile utilizzo su AWS.

Molti simulatori di phishing sono disponibili nel tradizionale modello Saas e sono associati a contratti stretti, ma GoPhish su AWS è un servizio basato su cloud in cui si paga a una tariffa misurata anziché a un contratto di 1 o 2 anni.

Passaggio 2. Formazione sulla consapevolezza della sicurezza

Un vantaggio chiave di dare ai dipendenti consapevolezza della sicurezza la formazione li protegge dal furto di identità, dal furto in banca e dalle credenziali aziendali rubate.

La formazione sulla consapevolezza della sicurezza è essenziale per migliorare la capacità dei dipendenti di individuare i tentativi di phishing.

I corsi possono aiutare a formare il personale per rilevare i tentativi di phishing, ma solo pochi si concentrano sulle piccole imprese.

Può essere allettante per te come piccolo imprenditore tagliare i costi di un corso inviando alcuni video di Youtube sulla consapevolezza della sicurezza...

ma personale ricorda raramente quel tipo di allenamento per più di qualche giorno.

Hailbytes ha un corso che ha una combinazione di video veloci e quiz in modo da poter monitorare i progressi dei tuoi dipendenti, dimostrare che le misure di sicurezza sono in atto e ridurre drasticamente le possibilità di subire una truffa di phishing.

Puoi dare un'occhiata al nostro corso su Udemy qui o fare clic sul corso qui sotto:

Se sei interessato a eseguire una simulazione di phishing gratuita per formare i tuoi dipendenti, vai su AWS e dai un'occhiata a GoPhish!

È facile iniziare e puoi sempre contattarci se hai bisogno di aiuto per la configurazione.