Come utente di Amazon Web Services (AWS), è importante comprendere come funzionano i gruppi di sicurezza e il best practice per averli allestiti.

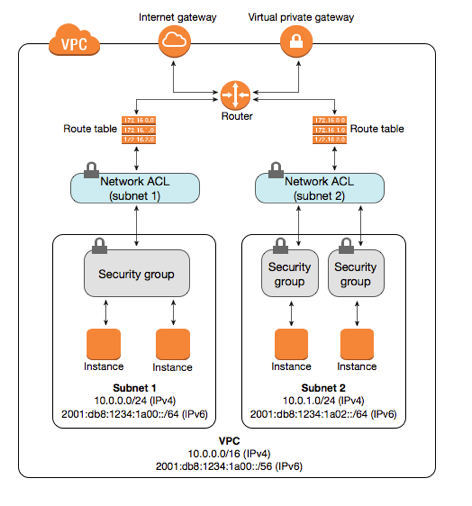

I gruppi di sicurezza fungono da firewall per le tue istanze AWS, controllando il traffico in entrata e in uscita verso le tue istanze.

In questo post del blog, discuteremo quattro importanti best practice del gruppo di sicurezza che dovresti seguire per proteggere i tuoi dati.

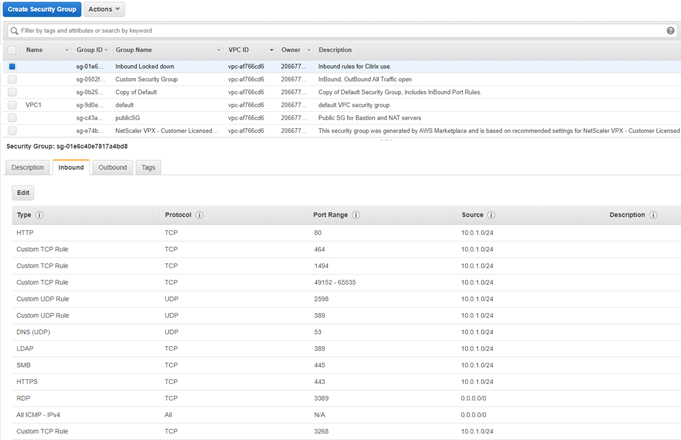

Quando crei un gruppo di sicurezza, dovrai specificare un nome e una descrizione. Il nome può essere qualsiasi cosa tu voglia, ma la descrizione è importante in quanto ti aiuterà a ricordare lo scopo del gruppo di sicurezza in seguito. Quando si configurano le regole del gruppo di sicurezza, sarà necessario specificare il protocollo (TCP, UDP o ICMP), l'intervallo di porte, l'origine (ovunque o specifica Indirizzo IP) e se consentire o negare il traffico. È importante consentire solo il traffico proveniente da fonti attendibili che conosci e che ti aspetti.

Quali sono i quattro errori più comuni durante la configurazione dei gruppi di sicurezza?

Uno degli errori più comuni commessi durante la configurazione dei gruppi di sicurezza è dimenticare di aggiungere una regola esplicita di negazione di tutto.

Per impostazione predefinita, AWS consentirà tutto il traffico a meno che non esista una regola esplicita per negarlo. Questo può portare a perdite di dati accidentali se non si presta attenzione. Ricorda sempre di aggiungere una regola di negazione di tutto alla fine della configurazione del gruppo di sicurezza per assicurarti che solo il traffico che hai consentito in modo esplicito sia in grado di raggiungere le tue istanze.

Un altro errore comune è usare regole eccessivamente permissive.

Ad esempio, non è consigliabile consentire tutto il traffico sulla porta 80 (la porta predefinita per il traffico Web) in quanto lascia la tua istanza aperta agli attacchi. Se possibile, cerca di essere il più specifico possibile durante la configurazione delle regole del gruppo di sicurezza. Consenti solo il traffico di cui hai assolutamente bisogno e niente di più.

È importante mantenere aggiornati i gruppi di sicurezza.

Se apporti modifiche all'applicazione o all'infrastruttura, assicurati di aggiornare le regole del gruppo di sicurezza di conseguenza. Ad esempio, se aggiungi un nuovo servizio alla tua istanza, dovrai aggiornare le regole del gruppo di sicurezza per consentire il traffico a quel servizio. In caso contrario, la tua istanza potrebbe essere vulnerabile agli attacchi.

Infine, evita di utilizzare troppi gruppi di sicurezza discreti.

Si desidera mantenere al minimo il numero di gruppi di sicurezza distinti. La violazione dell'account può verificarsi per una moltitudine di cause, una delle quali è l'errata impostazione del gruppo di sicurezza. Le aziende possono limitare il rischio di configurazione errata dell'account riducendo il numero di gruppi di sicurezza separati.

Seguendo queste quattro importanti best practice, puoi contribuire a mantenere i tuoi dati AWS al sicuro. I gruppi di sicurezza sono una parte importante di Sicurezza AWS, quindi assicurati di dedicare del tempo a capire come funzionano e configurarli correttamente.

Grazie per la lettura!

Hai domande o commenti sui gruppi di sicurezza AWS?

Faccelo sapere nei commenti qui sotto o inviaci un ping tramite contact@hailbytes.com!

E assicurati di seguirci su Twitter e Facebook per suggerimenti e trucchi più utili su tutto ciò che riguarda Amazon Web Services.

Alla prossima!